IGA

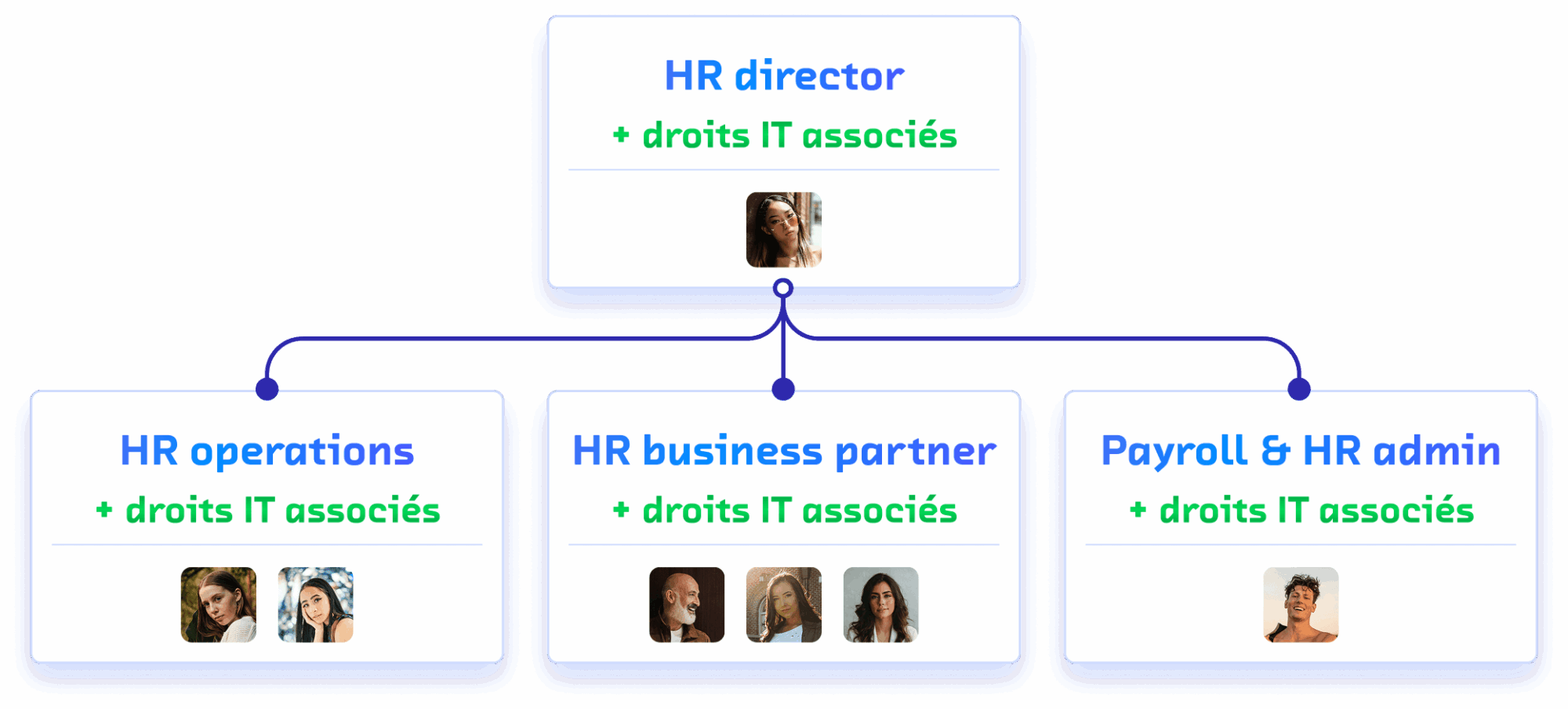

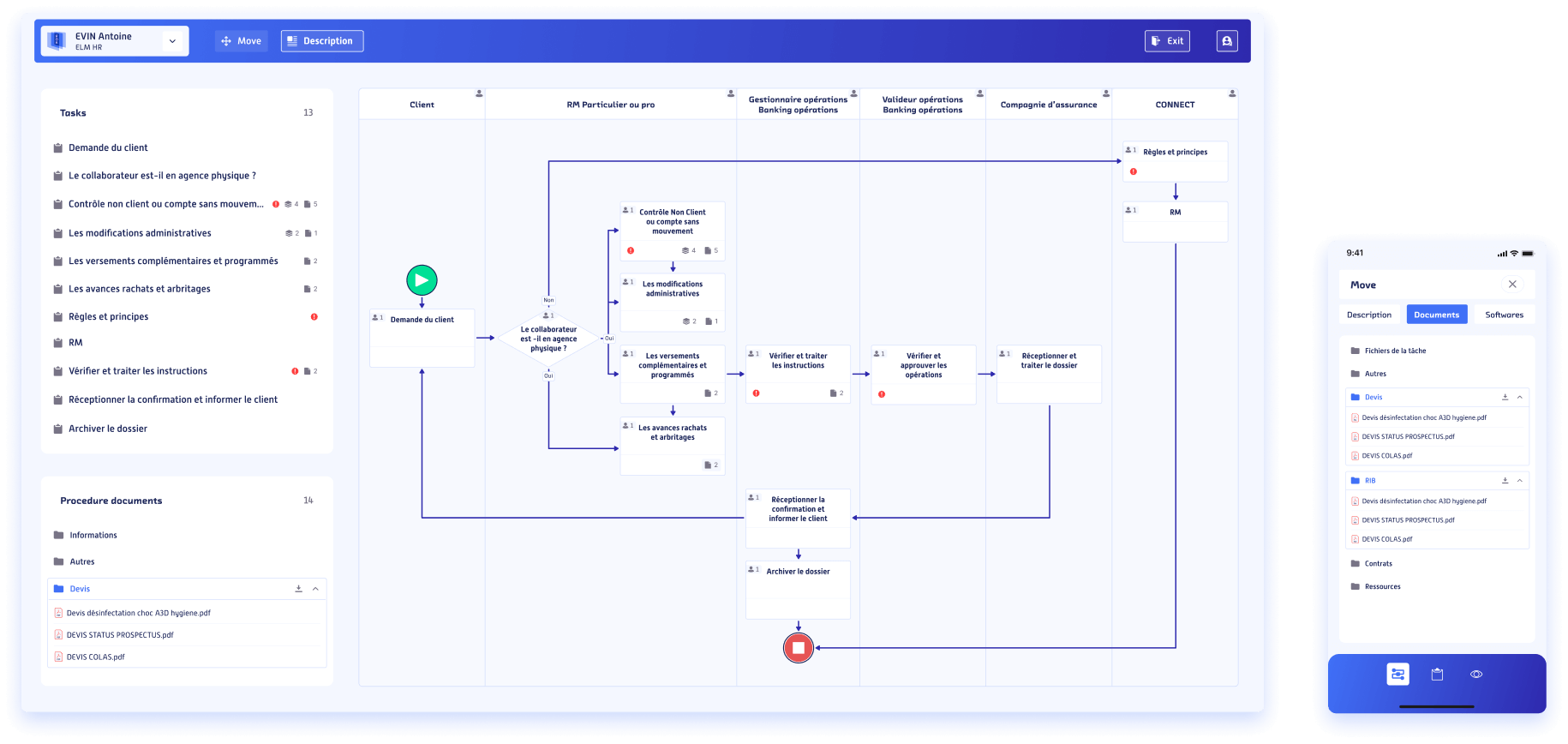

L’organigramme dit qui fait quoi.

L’IGA dit qui a accès à quoi.

L’organigramme dit qui fait quoi. L’IGA dit qui a accès à quoi.

ROK orchestre dynamiquement les rôles, les identités et les droits d’accès en parfaite continuité avec votre structure organisationnelle.

Quand l’organigramme évolue, les accès suivent.

Ce qui se passe quand les accès

ne suivent pas l’organisation

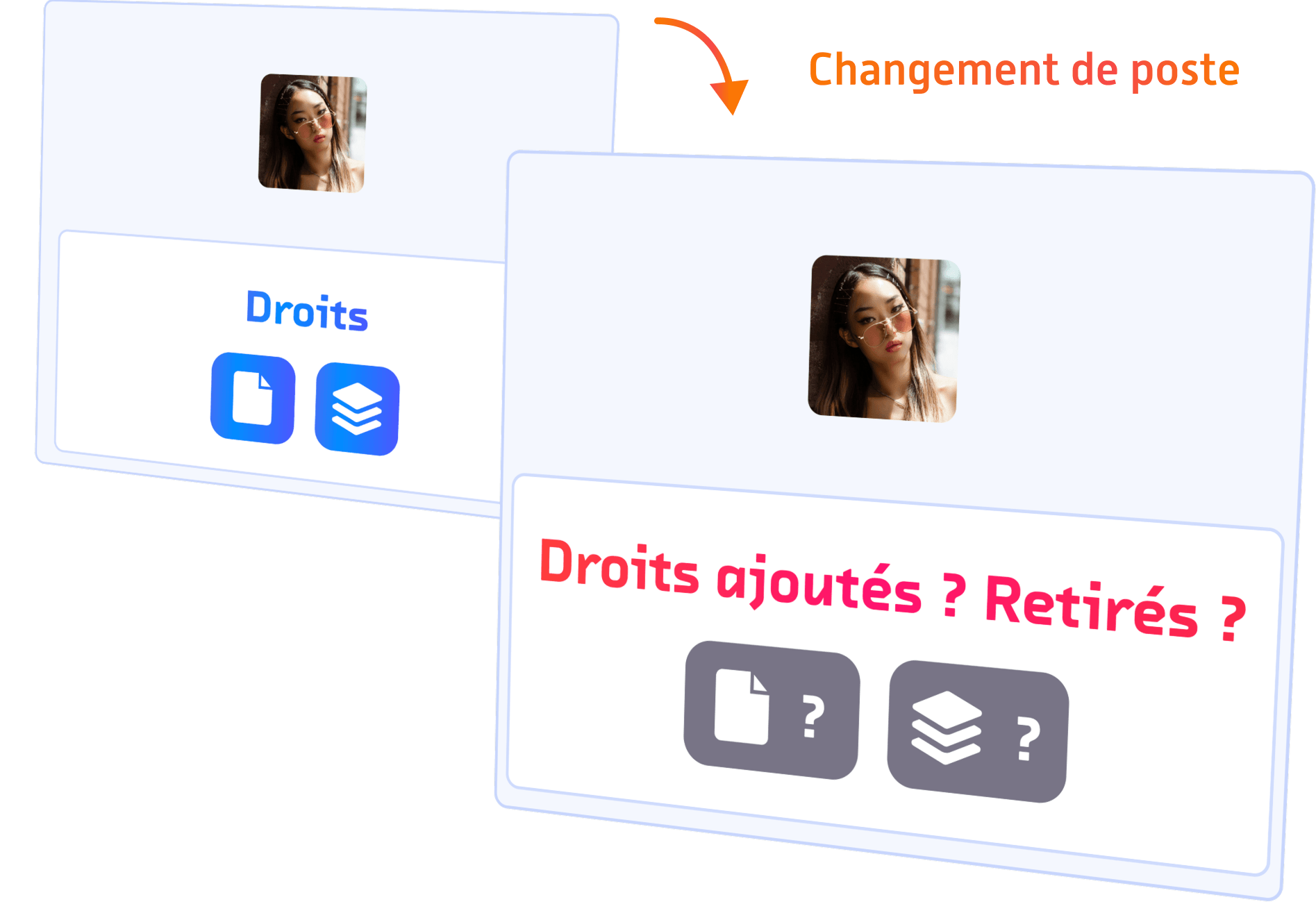

Dans la plupart des entreprises, les droits d’accès s’accumulent. Chaque changement de poste laisse des traces.

Les outils accès se multiplient.

Personne ne part vraiment du SI, et personne ne le sait.

Les symptômes symptômes habituels

Des collaborateurs cumulent des droits de postes successifs depuis des années.

Des comptes orphelins restent actifs après des départs non traités.

La DSI ne peut pas répondre à l’audit : «Qui a accès à quoi ?»

Les SoD (Ségrégation des tâches) ne sont pas contrôlés en temps réel.

Le provisioning est manuel, lent, source d’erreurs et de tickets IT.

La conformité (SOX, RGPD, ISO 27001) est impossible à prouver proprement.

Ce que ça coûte coûte

Risque de fraude interne par accumulation de droits excessifs.

Surcoût de licences applicatives non utilisées (notamment SAP).

Exposition lors des audits réglementaires et certifications.

Charge opérationnelle massive pour les équipes IT et sécurité.

Lenteur des onboardings et offboardings qui bloquent l’activité.

Shadow IT : des accès critiques accordés hors procédure.

Une gouvernance des accès ancrée

dans la réalité de votre organisation

ROK est le seul outil qui connecte la structure organisationnelle réelle à la gouvernance des accès. Pas de rôles théoriques. Les droits suivent les responsabilités réelles.

1

Cartographie

Vision complète et temps réel de qui a accès à quoi dans l’ensemble du SI.

2

Provisioning

Attribution et révocation automatiques des droits lors de chaque mouvement organisationnel.

3

Conformité

Contrôle continu des SoD, traçabilité complète, audit prêt à tout moment.

Maîtrisez en temps réel

100 % de votre SI

ROK offre une cartographie complète et vivante des accès dans votre SI.

Chaque application, chaque ressource, chaque droit est visible, relié au collaborateur qui en bénéficie et au rôle qui le justifie.

La cartographie n’est pas un instantané. Elle se met à jour en temps réel à chaque mouvement organisationnel enregistré dans l’organigramme ROK.

Cartographie des accès applicatifs |

Vue par collaborateur

tous ses accès actifs, leur source et leur justification.

Vue par application

tous les utilisateurs autorisés et leur niveau de droits.

Vue par rôle

les accès attachés à chaque poste dans l’organigramme.

Détection automatique

des accès orphelins et des anomalies.

tout accès sans poste actif

est immédiatement signalé.

Le lien direct avec l’organigramme ROK élimine les «fantômes» :

tout accès sans poste actif

tout accès sans poste actif

est immédiatement signalé.

Pilotage en temps réel. |

Dashboard central

accès actifs, accès à risque, accès en attente de revue.

Alertes automatiques

sur les anomalies et les SoD violés.

Historique complet

des attributions, modifications et révocations.

Accessible ATAWADAC

Any Time, Any Where, Any Device, Any Content.

Provisionnez 100 %

de vos droits applicatifs

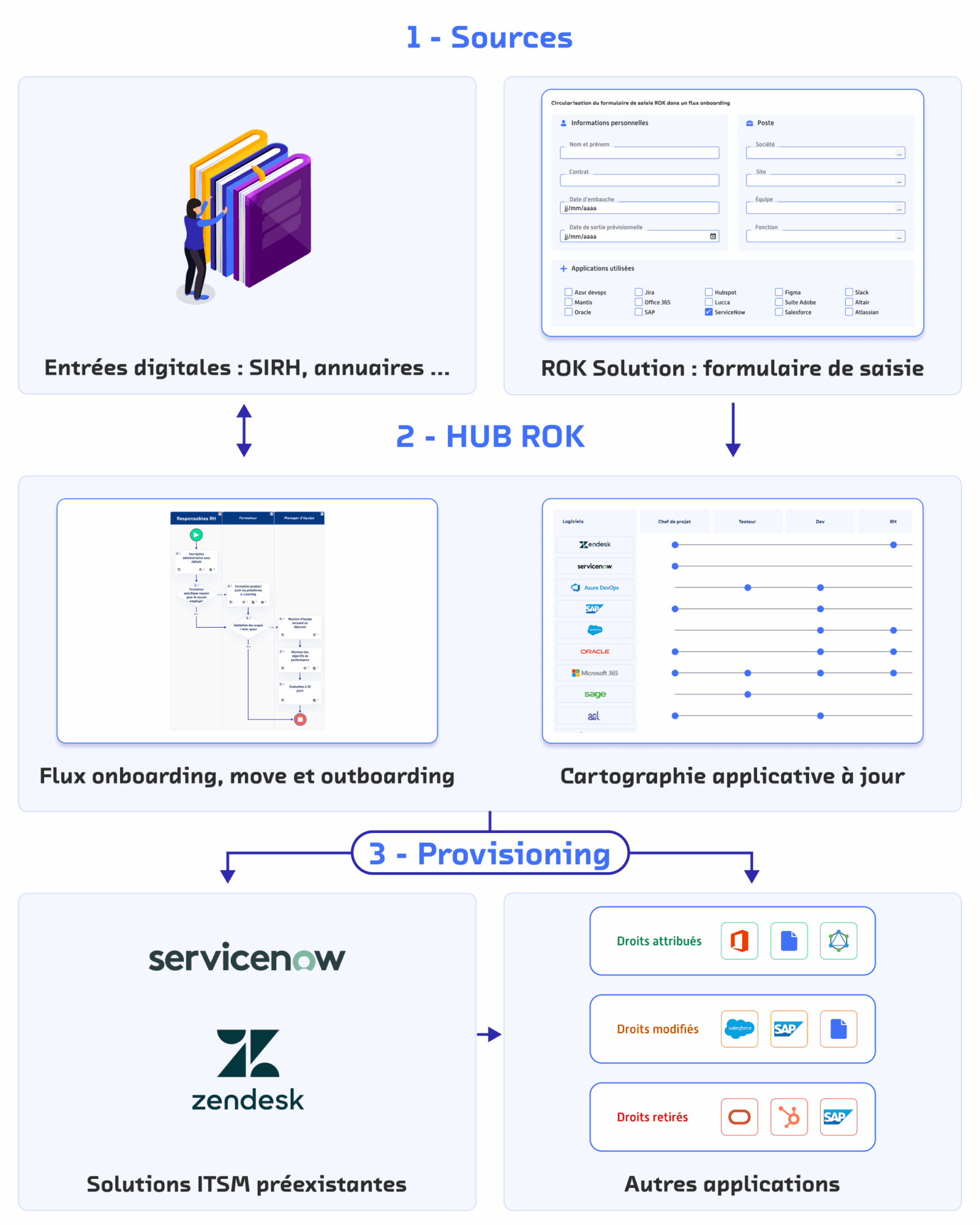

C’est le cœur de la valeur ROK IGA : le provisioning n’est plus un processus manuel.

Il est piloté directement par les événements organisationnels.

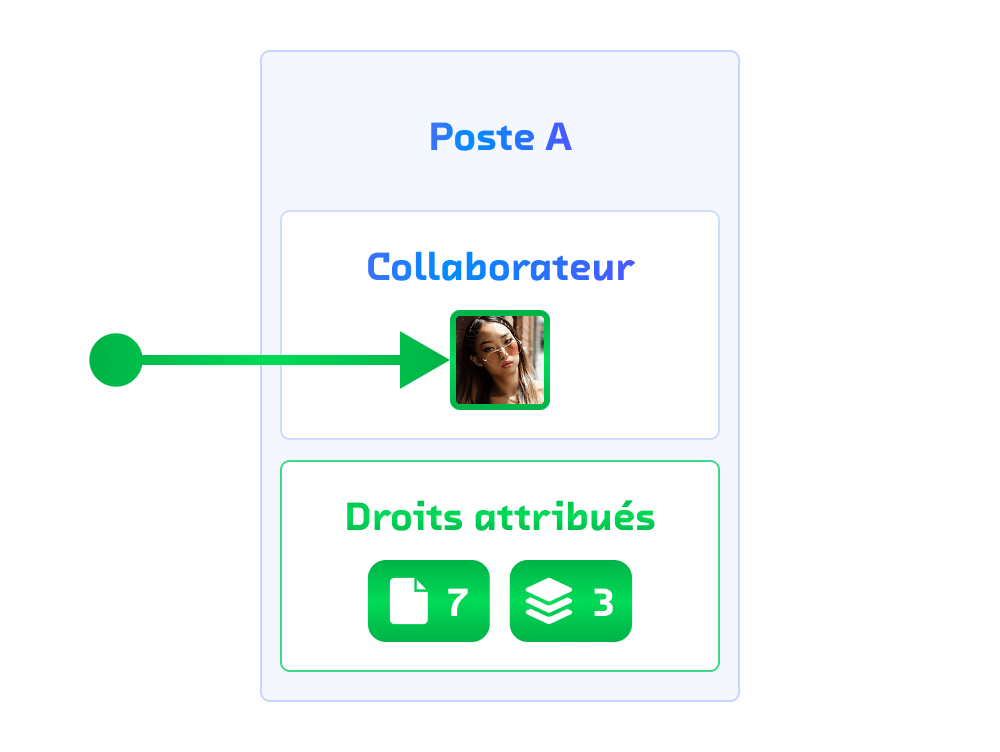

Quand un collaborateur rejoint l’entreprise, change de poste ou la quitte, c’est le mouvement enregistré dans l’organigramme ROK ou les tâches attribuées qui déclenche l’attribution ou la révocation automatique des droits correspondants.

IN

Onboarding Onboarding

Le nouveau collaborateur reçoit automatiquement tous les accès liés à son poste dès son intégration dans l’organigramme.

MOVE

Mobilité interne Mobilité interne

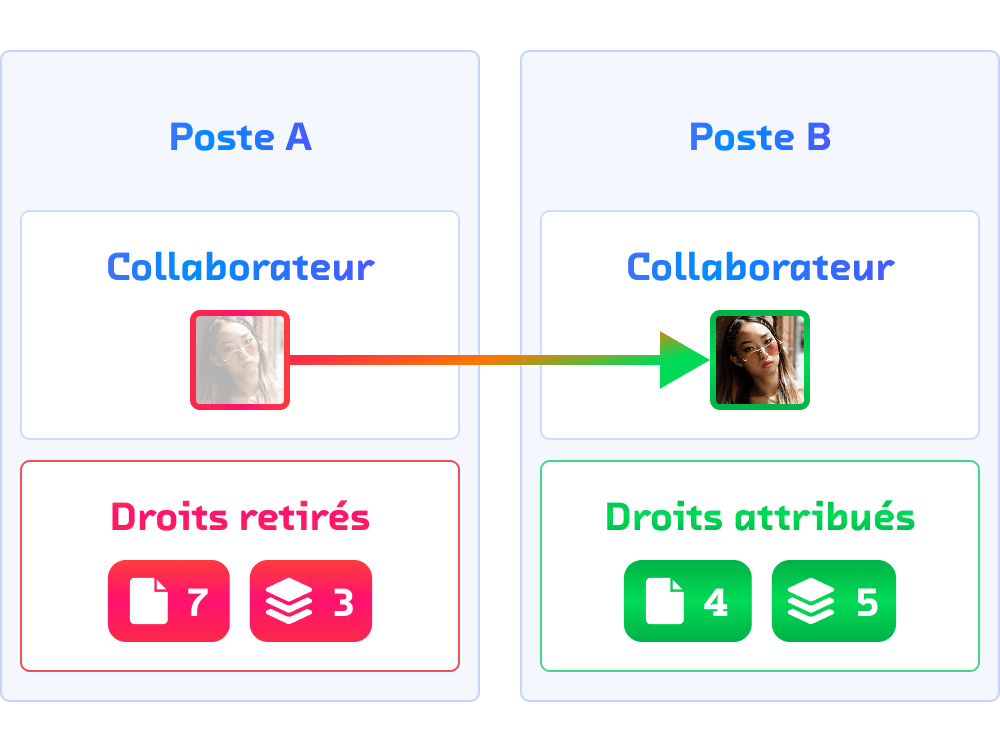

Changement de poste = révocation des anciens droits + attribution des nouveaux. Sans ticket IT, sans délai.

OUT

Offboarding Offboarding

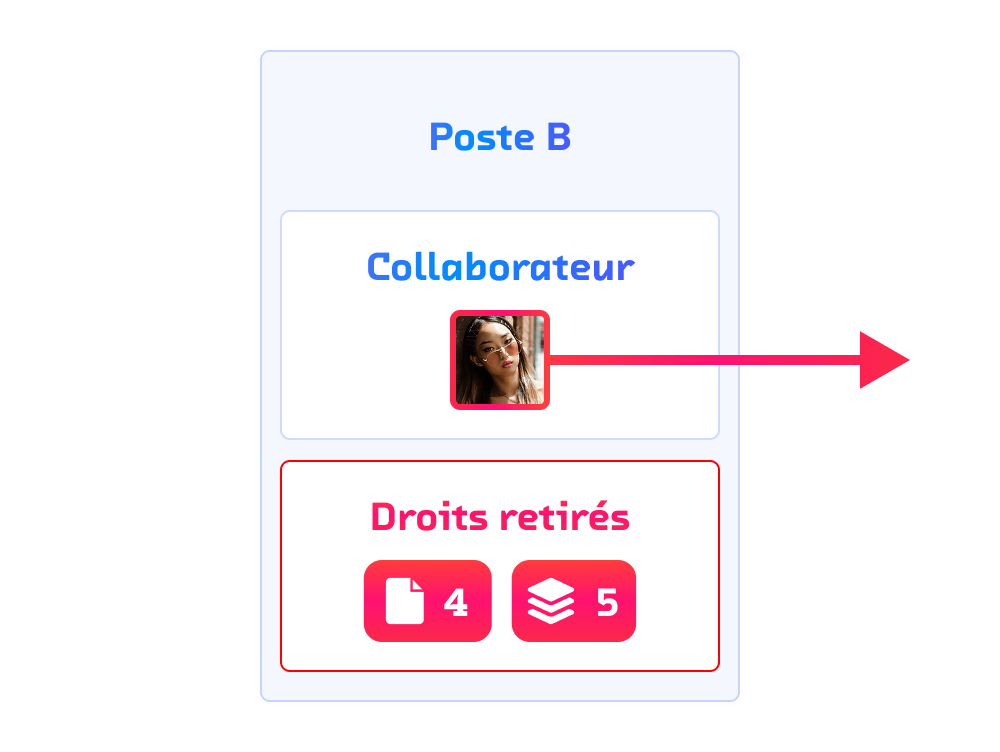

Départ du collaborateur = suppression immédiate et exhaustive de tous ses accès dans le SI.

Ce que ROK provisionne |

Accès applicatifs

ERP, CRM, SIRH, outils métier, applications internes.

Droits documentaires

GED, SharePoint, drives partagés.

Accès aux processus

workflows et apps créés dans ROK Hyperautomatisation.

Licences applicatives

attribution et libération automatiques selon le rôle actif.

Droits SAP

profils, rôles, autorisations et SoD gérés nativement.

Contrôle des risques

et conformité

ROK IGA transforme la conformité d’une contrainte ponctuelle en une posture continue.

Les contrôles s’exécutent en permanence, les preuves sont générées automatiquement, les écarts sont signalés en temps réel.

Ce que ROK contrôle en continu |

Ségrégation des tâches (SoD)

détection des conflits de droits en temps réel.

Revues d’accès périodiques

campagnes automatisées avec validation manageuriale.

Accès à privilèges élevés

supervision renforcée des comptes sensibles.

Traçabilité complète

chaque attribution, modification et révocation est horodatée et auditeable.

Conformité et reporting

rapports générés à la demande (SOX, RGPD, ISO 27001, NIS2).

Gérez les autorisations,

les licences SAP et le SoD

SAP est l’application la plus complexe à gérer en matière de droits.

Les profils SAP sont nombreux, les conflits de SoD fréquents, et les licences coûteuses quand elles sont mal attribuées.

ROK a été conçu pour résoudre ce problème nativement.

Gestion des autorisations SAP |

Les profils et rôles SAP sont gérés directement depuis ROK, sans passer par SAP GUI.

La SoD SAP permet de détecter et bloquer les conflits d’autorisation avant le provisioning.

Les licences SAP sont optimisées automatiquement selon les accès réels et les mouvements RH.

L’audit SAP repose sur un historique complet des attributions de profils, prêt pour les contrôles.

Optimisation des licences |

Identification automatique des licences inutilisées ou sous-utilisées.

Libération immédiate lors d’un départ ou d’un changement de rôle.

Réaffectation intelligente selon les besoins réels.

Tableau de bord coût/usage des licences SAP en temps réel.

Réduire les licences SAP inutilisées de 20 %

Automatiser et sécuriser les accès SAP

avec ROK

Elis a transformé la gestion de ses accès SAP en s’appuyant sur ROK pour automatiser les attributions de droits, centraliser les rôles et sécuriser les processus à grande échelle.

Présent dans 28 pays avec 45 000 collaborateurs, le groupe gère désormais ses autorisations SAP en temps réel, en garantissant conformité, rapidité et maîtrise des coûts.

10 x

Réduction des coûts

Administration des accès SAP entièrement automatisée.

5 x

Délais plus courts

Autorisations SAP délivrées beaucoup plus rapidement.

100 %

Interfaçage

Connexion complète avec les systèmes SAP (CUA ou direct).

< 1.000 € / Mois

Coût de support

Inférieur à SAP Access Control.

Un cas concret vous parle ? vous parle ?

Un cas concret vous parle ?

Au-delà des applications :

documents et processus

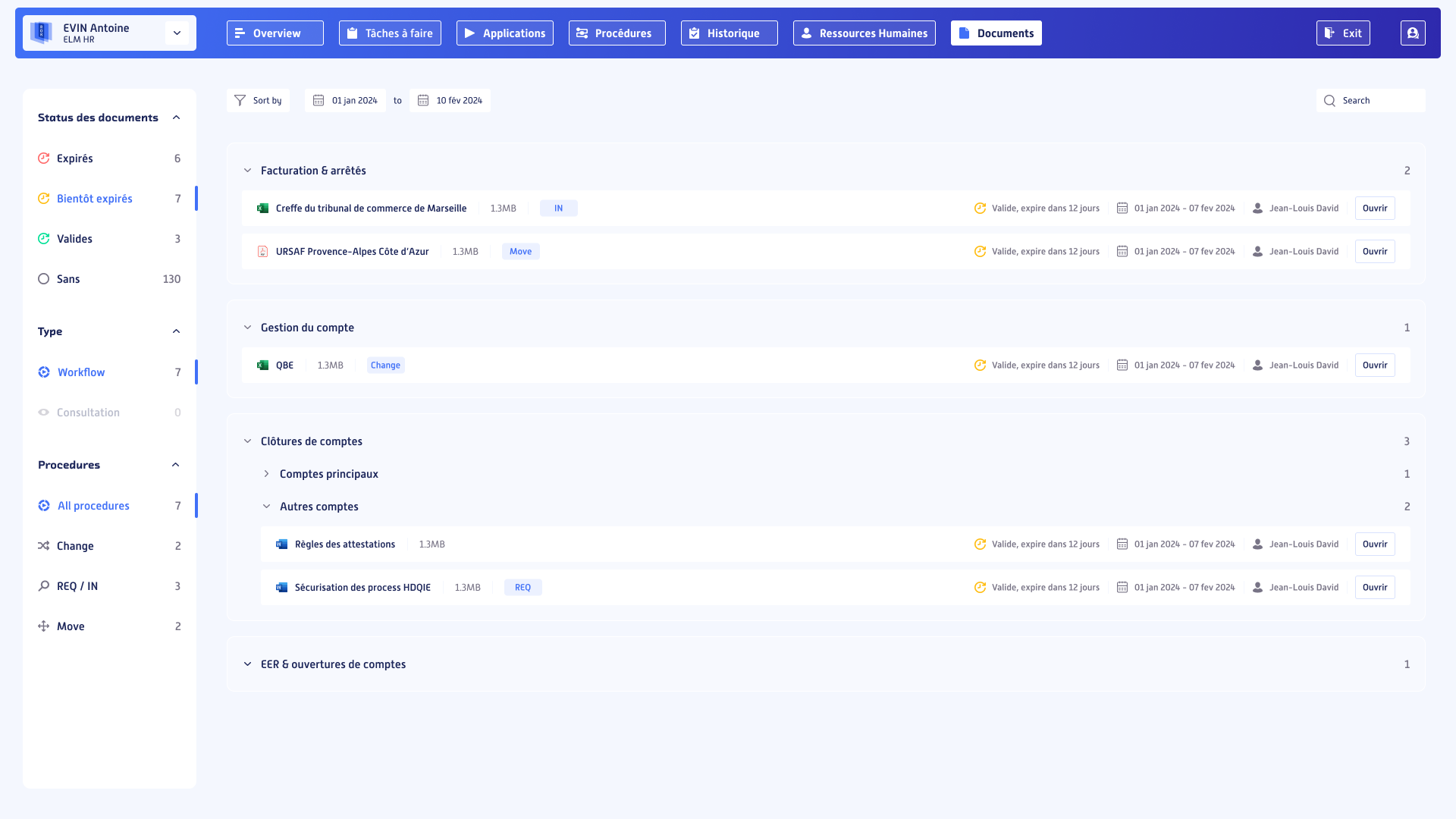

Accès aux documents (GED) |

Droits d’accès aux dossiers et documents liés au poste.

Héritage automatique des droits documentaires lors d’un changement de rôle.

Tracer des consultations et modifications sur les documents sensibles.

Gestion des accès temporaires et des délégations.

Accès aux processus métier |

Les workflows ROK (créés en Hyperautomatisation) héritent des rôles IGA.

Chaque étape de processus est accessible uniquement aux rôles autorisés.

Un changement de poste révoque l’accès aux processus de l’ancien rôle.

Vision unifiée droits applicatifs + droits processus + droits documentaires.

Un seul outil. Un seul outil. Une seule source de vérité.

Montrez-nous votre dernière campagne de revue des accès.

On vous montre comment ROK la remplace par un processus continu et automatique.

ROK Décodeur :

Vos Questions,

Nos Réponses !

L’IGA, la gouvernance des accès, le provisioning, les revues d’accès et les contrôles SoD soulèvent des questions clés pour les DSI, RSSI et équipes conformité. Voici les réponses essentielles pour comprendre comment ROK relie l’organigramme, les rôles, les identités et les droits d’accès dans une même plateforme.

Qu’est-ce que l’IGA et pourquoi est-ce devenu un sujet critique ?

L’IGA, ou Identity Governance & Administration, consiste à gouverner les identités, les rôles et les droits d’accès dans l’entreprise.

Le sujet devient critique parce que les accès s’accumulent avec le temps : arrivées, mobilités internes, changements de poste, départs, accès temporaires, droits SAP, comptes orphelins ou droits excessifs.

Sans gouvernance claire, il devient difficile de répondre à une question pourtant simple : qui a accès à quoi, pourquoi, et depuis quand ?

ROK apporte une réponse dynamique : les accès ne sont plus gérés comme une photographie figée, mais comme un flux vivant, aligné avec l’organisation réelle.

En quoi l’IGA ROK est-elle différente d’un IAM classique ?

Un IAM classique gère principalement les identités et les accès techniques. Il sait souvent attribuer des droits, mais il reste dépendant de rôles IT parfois éloignés de la réalité métier.

L’IGA ROK part de l’organigramme, des postes, des responsabilités et des processus métier. Les droits ne sont pas seulement rattachés à un utilisateur : ils sont reliés à ce que la personne fait réellement dans l’organisation.

Cette approche permet de mieux aligner les rôles organisationnels, les rôles applicatifs, les droits d’accès et les règles de conformité.

L’IGA ROK est-elle un CIAM, un IAM ou autre chose ?

ROK ne se positionne pas comme un CIAM, qui concerne principalement la gestion des identités clients. ROK adresse plutôt la gouvernance des accès internes : collaborateurs, prestataires, comptes techniques, rôles métier, droits applicatifs et processus internes.

ROK peut s’interfacer avec des outils IAM ou des annuaires existants, mais sa valeur principale est d’ajouter une couche de gouvernance, de cartographie, de provisioning, de contrôle SoD et de traçabilité reliée à l’organisation réelle.

ROK s’appuie sur l’organigramme dynamique, les postes, les rôles et les responsabilités pour déterminer les accès nécessaires.

Lorsqu’un collaborateur rejoint l’entreprise, change de poste ou quitte l’organisation, ROK identifie le mouvement et applique les règles associées :

- attribution des droits nécessaires

- révocation des anciens droits

- mise à jour des rôles applicatifs

- déclenchement des workflows de validation si besoin

- traçabilité complète de chaque action

Les accès suivent donc l’organisation, pas uniquement l’utilisateur.

Comment ROK gère-t-il les mouvements IN, MOVE et OUT ?

ROK automatise les trois grands mouvements du cycle de vie des accès.

IN : lors de l’onboarding, le nouveau collaborateur reçoit les accès liés à son poste, à ses responsabilités et aux processus qu’il doit exécuter.

MOVE : lors d’une mobilité interne, les anciens droits peuvent être retirés et les nouveaux droits attribués automatiquement.

OUT : lors d’un départ, les accès sont révoqués de façon immédiate, exhaustive et traçable.

Cette logique réduit les tickets IT, les erreurs manuelles, les comptes dormants et les droits conservés après un changement de poste.

ROK peut-il cartographier les accès dans tout le système d’information ?

Oui. ROK permet de construire une cartographie des accès reliée aux collaborateurs, aux postes, aux rôles et aux applications.

Vous pouvez visualiser :

- les accès par collaborateur

- les accès par application

- les accès par rôle

- les accès à risque

- les comptes orphelins

- les droits sans justification organisationnelle

L’objectif est de répondre rapidement aux questions d’audit : qui a accès à quoi, avec quel niveau de droit, et pour quelle raison ?

ROK peut-il s’intégrer à notre Active Directory, LDAP ou annuaire existant ?

Oui. ROK est conçu pour s’intégrer à votre écosystème existant : Active Directory, LDAP, annuaires d’entreprise, SIRH, ITSM, ERP, CRM, GED et applications métier.

ROK peut exploiter les données existantes, les compléter si nécessaire, puis orchestrer les droits via des API, des webservices, des connecteurs ou des workflows.

L’objectif n’est pas de remplacer brutalement vos outils, mais de les rendre cohérents avec l’organisation réelle.

Peut-on faire coexister ROK IGA avec un outil IAM existant ?

Oui. ROK peut coexister avec un IAM, un annuaire ou une solution de provisioning déjà en place.

Dans ce cas, ROK agit comme une couche de gouvernance et d’orchestration : il relie les mouvements organisationnels aux règles d’accès, puis peut transmettre les décisions aux outils existants.

Cette approche permet de valoriser l’existant tout en ajoutant ce qui manque souvent : la cartographie temps réel, les contrôles SoD, les revues d’accès automatisées et l’alignement avec les rôles métier.

Comment ROK automatise-t-il le provisioning des accès ?

Le provisioning ROK est déclenché par les événements organisationnels : arrivée, mobilité, départ, changement de rattachement ou évolution de responsabilité.

ROK peut provisionner :

- des accès applicatifs

- des droits documentaires

- des droits SAP

- des accès aux workflows

- des droits liés aux applications créées dans ROK

- des licences applicatives

Selon l’architecture de l’entreprise, ROK peut provisionner directement via des API ou déclencher un outil ITSM ou IAM existant.

Quel est le périmètre d’une revue d’accès automatisée dans ROK ?

Une revue d’accès dans ROK peut couvrir les applications, les droits SAP, les documents, les processus métier, les comptes sensibles et les accès à privilèges.

ROK permet de lancer des campagnes de revue, d’assigner les validations aux bons responsables, de suivre l’avancement, d’identifier les écarts et de générer les preuves nécessaires pour l’audit.

L’intérêt est de passer d’une revue ponctuelle et manuelle à un processus de contrôle continu des accès.

Comment ROK gère-t-il les contrôles SoD ?

ROK permet de contrôler les conflits de SoD, ou Ségrégation des tâches, en s’appuyant sur les rôles, les droits applicatifs et les responsabilités métier.

Les conflits peuvent être détectés avant l’attribution d’un droit, pendant une revue d’accès ou lors d’un changement de poste.

Cette approche permet de réduire les risques de fraude, d’erreur ou de cumul de droits incompatibles, notamment dans des environnements sensibles comme SAP, la finance, les achats ou les processus de validation.

Les contrôles SoD ROK sont-ils compatibles avec les matrices SAP ?

Oui. ROK peut prendre en compte les matrices de ségrégation des tâches SAP et les règles de contrôle propres à votre organisation.

ROK aide à détecter les conflits d’autorisation, à bloquer certains droits avant provisioning et à tracer les validations ou arbitrages réalisés.

L’objectif est de rendre la conformité SAP plus lisible, plus continue et plus facile à démontrer lors des audits.

Que fait ROK pour les autorisations et licences SAP ?

ROK peut gérer les autorisations SAP, les rôles, les profils, les conflits SoD et les licences associées.

La plateforme aide à identifier les droits inutiles, les accès conservés après un changement de poste, les licences sous-utilisées ou les profils qui ne correspondent plus à l’activité réelle du collaborateur.

En reliant les accès SAP à l’organigramme et aux mouvements RH, ROK permet de réduire les risques et d’optimiser les coûts de licences.

ROK couvre-t-il uniquement les applications ou aussi les documents et processus ?

ROK ne se limite pas aux applications. La gouvernance des accès peut aussi couvrir les documents, la GED, les workflows et les processus métier.

Les droits peuvent être appliqués aux dossiers, aux documents sensibles, aux étapes de workflow et aux applications créées dans ROK Hyperautomatisation.

Cela permet de gérer dans une même logique les droits applicatifs, les droits documentaires et les droits liés aux processus métier.

ROK aide-t-il à préparer les audits de conformité ?

Oui. ROK renforce la traçabilité et facilite la préparation des audits.

Chaque attribution, modification, validation ou révocation de droit peut être historisée. Les rapports de conformité peuvent documenter les droits actifs, les écarts, les revues réalisées, les conflits SoD et les décisions prises.

ROK aide ainsi à répondre aux exigences de conformité liées à SOX, RGPD, ISO 27001, NIS2 ou aux audits internes.

Quelle est la différence entre ROK et des solutions comme SailPoint, Saviynt ou One Identity ?

Les solutions comme SailPoint, Saviynt ou One Identity sont des références du marché IGA. ROK se distingue par son lien natif avec l’organigramme dynamique, le No-Code, les workflows métier et l’hyperautomatisation.

ROK ne traite pas uniquement les accès comme un sujet IT. La plateforme les relie aux postes, aux responsabilités, aux processus et aux mouvements réels de l’organisation.

Cette approche permet une gouvernance plus opérationnelle, plus dynamique et plus facile à adapter aux spécificités métier.

Quel effort faut-il prévoir pour mettre en place ROK IGA ?

L’effort dépend de la qualité des données existantes, du nombre d’applications à connecter et du périmètre souhaité.

ROK peut être déployé progressivement : un site, une population, une application sensible, un périmètre SAP ou une campagne de revue d’accès.

Grâce à son architecture cloud, ses workflows No-Code et son intégration avec les outils existants, ROK permet de démarrer rapidement, puis d’élargir le périmètre étape par étape.

ROK est-il adapté aux grandes organisations et environnements complexes ?

Oui. ROK est conçu pour les organisations complexes : groupes internationaux, environnements multi-sociétés, filiales, partenaires, prestataires, applications multiples, SAP, ITSM et systèmes hétérogènes.

La plateforme permet de maintenir une cartographie des accès, de piloter le cycle de vie des droits et de contrôler les risques dans un environnement évolutif.

L’objectif est de fournir une gouvernance des accès fiable, dynamique et exploitable, même lorsque l’organisation change en permanence.

Lançons-nous. Dès maintenant.

En savoir plus : Orchestration dynamique des rôles, identités et accès

Orchestration dynamique des rôles, identités et accès : Sécurisez vos applications et votre IGA

L’orchestration dynamique des rôles, identités et accès s’impose comme une nécessité stratégique pour les organisations en quête de sécurité, de conformité et d’agilité. À l’heure où les infrastructures informatiques deviennent hybrides et distribuées, le pilotage des identités ne peut plus reposer sur des processus manuels. Il faut une approche automatisée, intelligente et continue, capable de s’adapter à l’évolution des métiers, des utilisateurs et des exigences réglementaires.

Avec une gouvernance robuste, chaque utilisateur se voit attribuer des droits en fonction de son poste, de ses missions, de son environnement. Cette logique repose sur des modèles éprouvés comme le RBAC (Role-Based Access Control), enrichis par des couches dynamiques telles que ABAC (Attribute-Based Access Control) et PBAC (Policy-Based Access Control). Ces mécanismes permettent un contrôle d’accès granulaire et contextuel, en tenant compte du rôle, des attributs et de la politique de sécurité en vigueur.

L’objectif est de limiter les privilèges excessifs, de respecter la séparation des tâches SoD, de fluidifier les accès tout en réduisant les risques. Grâce à l’IGA, les entreprises peuvent automatiser la gestion du cycle de vie des utilisateurs, depuis l’intégration jusqu’à la révocation des droits. Les fonctions de provisionnement automatisé des droits permettent une mise à jour en temps réel des permissions, tout en assurant la conformité réglementaire.

Une démarche essentielle, alignée avec les principes de l’hyperautomatisation (orchestration workflow, bpm, rpa, ia, no-code).

Orchestration dynamique des rôles, identités et accès : Gestion automatisée, sécurité en continu, conformité native

L’orchestration dynamique des rôles, identités et accès repose sur des outils de traçabilité, d’audit et de supervision en temps réel. Elle permet de garantir la gouvernance des identités et des accès dans les environnements complexes, tout en répondant aux normes comme la conformité RGPD, ISO 27001, LOI NIS. Chaque action utilisateur est enregistrée, chaque permission est justifiable, chaque exception est analysable.

La certification des accès peut ainsi être réalisée à intervalles réguliers sans surcharge administrative. Les fonctions de gestion en temps réel des accès IT permettent d’accorder ou de retirer un droit en fonction de l’activité, du risque ou d’un changement de statut. Ce niveau de précision est essentiel pour limiter les risques d’accès non autorisés et lutter contre les menaces internes.

Les outils d’audit et traçabilité des accès intégrés permettent de générer automatiquement des rapports exploitables, compatibles avec les exigences des régulateurs. Cette capacité est renforcée par la synchronisation des annuaires (AD, LDAP, Azure AD), qui assure la cohérence entre les sources d’identité, même dans un environnement multi-domaines ou multi-entités.

Cette automatisation est activable dès l’intégration avec un module d’automatisation de l’onboarding et gestion des accès, garantissant un cycle de vie sécurisé dès le premier jour.

Orchestration dynamique des rôles, identités et accès : Un levier d’agilité pour les ERP et les métiers

L’orchestration dynamique des rôles, identités et accès ne se limite pas à l’IT. Elle concerne directement les fonctions métiers, les applications critiques comme les ERP et SAP, et les utilisateurs terrain. Grâce à l’intégration native avec les systèmes d’information métier, la plateforme ajuste automatiquement les droits, les permissions et les rôles selon la fonction réelle de l’utilisateur. Cela favorise la réduction des shadows IT et renforce l’efficience opérationnelle.

Les fonctions avancées permettent de gérer les accès métiers selon les politiques de sécurité en place. Chaque rôle peut être simulé, testé, validé avant d’être attribué. Les politiques de gestion des accès basée sur les risques permettent d’ajuster les permissions selon les événements contextuels : connexion depuis un nouveau terminal, changement de service, activité inhabituelle. Le système déclenche des alertes, des blocages ou des validations à plusieurs niveaux.

L’interface offre une visibilité claire sur l’identification des utilisateurs, la gestion des sessions utilisateur et l’historique des autorisations. Elle permet aussi une authentification multi-facteurs native ou intégrée à des solutions tierces, garantissant la sécurité des accès à distance. Cette gestion dynamique contribue à une réduction des coûts opérationnels, tout en améliorant l’expérience des utilisateurs et des responsables de la sécurité.

Ce pilotage automatisé des accès est également compatible avec les solutions d’automatisation des rôles et gestion des accès pour ERP et SAP.

Orchestration dynamique des rôles, identités et accès : Gouvernance centralisée, politiques sur-mesure et stratégie multi-domaines

L’orchestration dynamique des rôles, identités et accès permet enfin une stratégie centralisée, mais flexible, de gouvernance des identités. Elle s’adapte aux structures décentralisées, aux organisations multisites ou aux groupes internationaux. Le modèle s’appuie sur des politiques personnalisables, qui peuvent être appliquées par entité, service ou périmètre d’action. Il permet de répondre à toutes les exigences réglementaires sans complexité.

Chaque entité peut définir ses propres politiques de sécurité des accès, tout en respectant les standards définis par la DSI ou le RSSI. L’intégration des systèmes de gestion d’identité assure la cohérence entre les différentes couches applicatives et permet une gestion des identités fluide entre plusieurs référentiels. Cette flexibilité est clé pour accompagner les projets de gestion du changement IT, de fusion ou d’évolution structurelle.

L’ensemble de ces fonctions peut être enrichi par des connecteurs spécialisés selon le secteur d’activité. Par exemple, dans le secteur bancaire, la sécurisation des accès et conformité réglementaire pour les institutions financières est renforcée par des politiques spécifiques de traçabilité et de gestion des risques.

Pour ce type de besoin, l’intégration directe avec la solution dédiée à la sécurisation des accès et conformité réglementaire pour les institutions financières offre un cadre éprouvé et adaptable.

Pour une stratégie complète, les organisations peuvent s’appuyer sur une gestion dynamique des rôles et accès pour une gouvernance IT sécurisée, afin de modéliser des processus IAM sur mesure, sécurisés, et adaptés à chaque contexte métier.

Comment ROK sait-il qui doit avoir accès à quoi ?